Le service de domaine Active Directory est un annuaire qui va centraliser des informations du réseau comme par exemple les comptes utilisateurs. Il permet aux administrateurs de gérer ces informations de manière sécurisée. De par sa centralisation, Active Directory est également un outil d’administration puissant et flexible.

Nous allons voir dans ce tutoriel comment installer un domaine Active Directory mais aussi comment redonder celui-ci afin d’avoir une haute disponibilité du service. Lors de ce tutoriel je vais utiliser la distribution Windows Server 2016.

Mise en place du domaine

Installation

Avant tout, attribuez une configuration IP fixe sur votre serveur. Nous allons commencer par installer le rôle qui va nous permettre d’avoir un domaine Active Directory. Pour cela, allez dans le gestionnaire de serveur et en haut à droite cliquez sur « Gérer » et cliquez sur « Ajouter des rôles et fonctionnalités ».

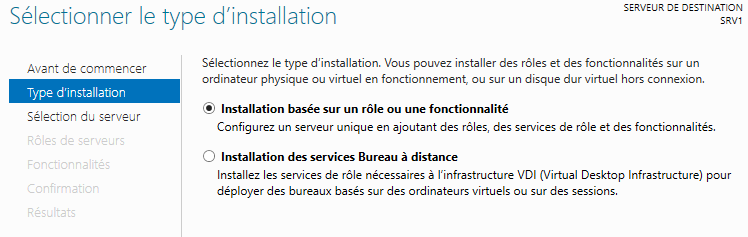

Sur la première fenêtre laissez coché « Installation basée sur un rôle ou une fonctionnalité » et cliquez sur « Suivant ».

Sur la fenêtre suivante « Sélection du serveur », laissez par défaut et cliquez à nouveau sur « Suivant ». Vous allez arriver sur la fenêtre ci-dessous, sélectionnez le rôle « Service AD DS ».

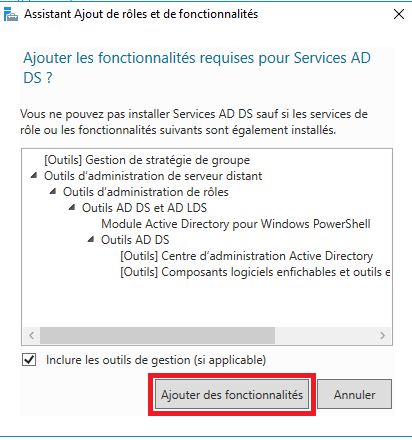

La fenêtre suivante va s’afficher, cliquez sur « Ajouter des fonctionnalités ». Puis cliquez sur « Suivant ».

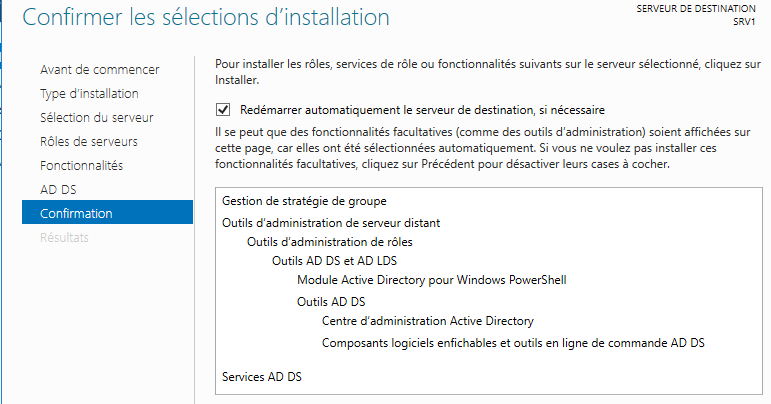

Sur la page des fonctionnalités ne cochez rien et cliquez à nouveau sur « Suivant ». Vous allez ensuite arrivez sur la page de présentation de l’Active Directory, cliquez encore sur « Suivant ». La fenêtre ci-dessous va s’afficher. Cochez la case « Redémarrer automatiquement le serveur de destination, si nécessaire » et cliquez sur « Installer ».

L’installation se lance, une fois terminée nous allons pouvoir effectuer la configuration.

Configuration

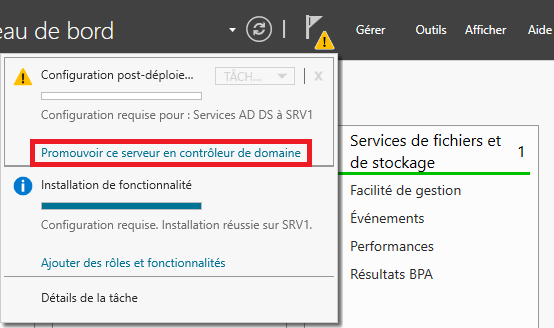

Nous allons commencer la configuration de l’Active Directory. Vous remarquerez une alerte à coté du drapeau en haut à droite dans le gestionnaire du serveur. Cliquez dessus et sélectionnez « Promouvoir ce serveur en contrôleur de domaine ».

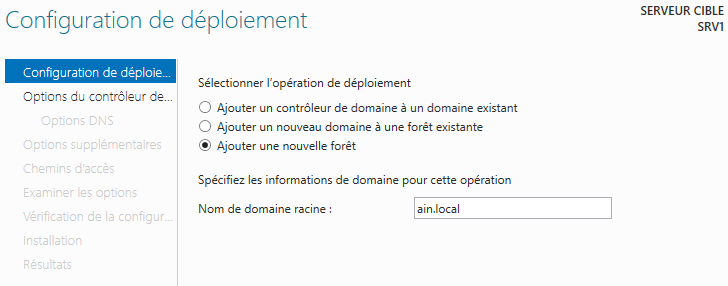

Vous arriverez sur la fenêtre ci-dessous. Sélectionnez « Ajouter une nouvelle forêt » et renseignez votre nom de domaine. Cliquez sur « Suivant ».

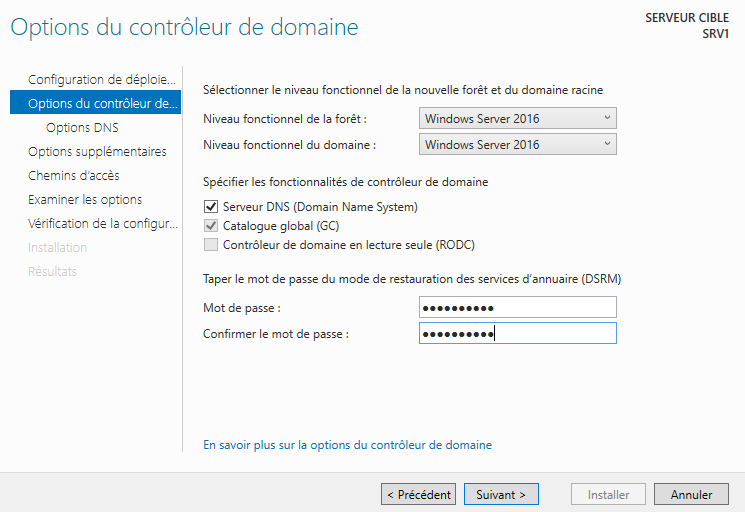

Sur la fenêtre suivante, pour le niveau fonctionnel de la forêt et du domaine laissez Windows Server 2016. L’idéal est de sélectionner la version la plus récente possible pour avoir plus de fonctionnalité et de sécurité. Laissez « Serveur DNS » et « Catalogue global » cochés, ils sont nécessaires au fonctionnement de l’Active DIrectory. Enfin, saisissez le mot de passe du mode de restauration des services d’annuaire. Gardez bien celui-ci en tête il pourra vous être utile en cas de dysfonctionnement sur votre domaine. Cliquez sur « Suivant ».

Sur la fenêtre suivante « Options DNS », vous pourrez avoir une alerte mais c’est normal étant donné que c’est le premier serveur DNS, cliquez sur « Suivant ».

Pour le nom Netbios, laissez par défaut et cliquez à nouveau sur « Suivant ».

Pour les chemins d’accès laissez aussi par défaut et cliquez sur « Suivant ».

Vous arrivez ensuite sur la fenêtre récapitulative des options. Là encore cliquez sur « Suivant ».

La fenêtre de vérification de la configuration apparaît. Cliquez sur « Installer », le serveur va redémarrer à la suite de l’installation.

Une fois redémarré vous avez désormais votre domaine Active directory. Le contenu avant le \ est votre domaine. Si vous souhaitez vous connecter localement utilisez:

.\votre nom d’utilisateur local

Redondance du domaine

Installation d’un second serveur

Sur votre second serveur configurez également une IP fixe en renseignant en DNS l’IP de votre premier serveur Active Directory.

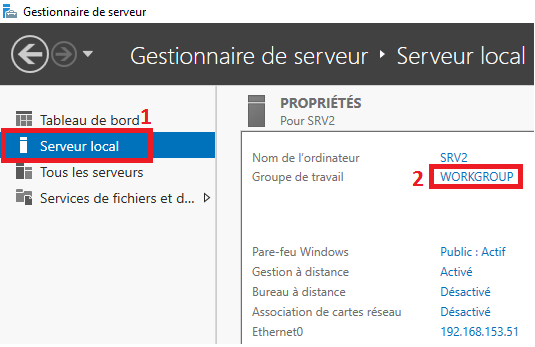

Une fois la configuration IP effectuée, nous allons intégrer ce second serveur dans le domaine Active Directory. Allez dans le gestionnaire de serveur, cliquez sur « Serveur local » puis sur « WORKGROUP ».

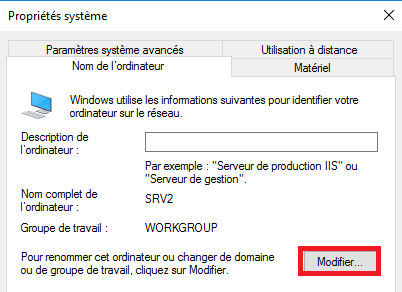

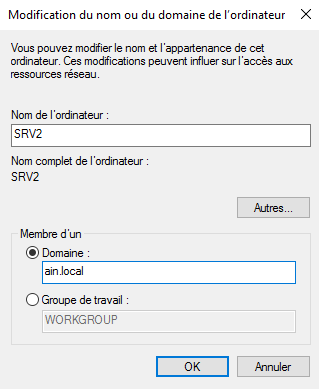

Cliquez ensuite sur « Modifier ».

Cochez « Domaine », entrez votre nom de domaine puis cliquez sur « OK ».

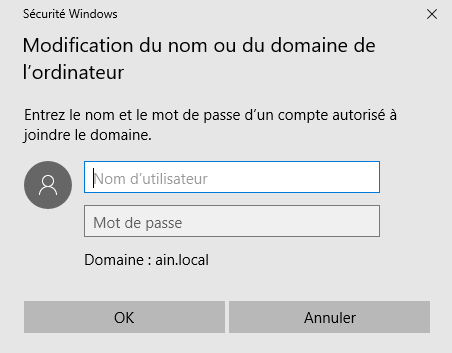

La fenêtre suivante va apparaître, renseignez les identifiants du compte Administrateur du domaine et validez.

Le deuxième serveur est maintenant intégré au domaine, il ne vous reste plus qu’à redémarrer le serveur pour que ce soit pris en compte.

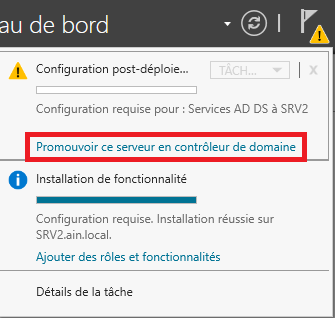

Comme pour le premier serveur nous allons installer le rôle « AD FS », suivez les étapes du début de l’article. Une fois le rôle installé, entrez dans la configuration de celui-ci. Cliquez sur le drapeau en haut et sélectionnez « Promouvoir ce serveur en contrôleur de domaine ».

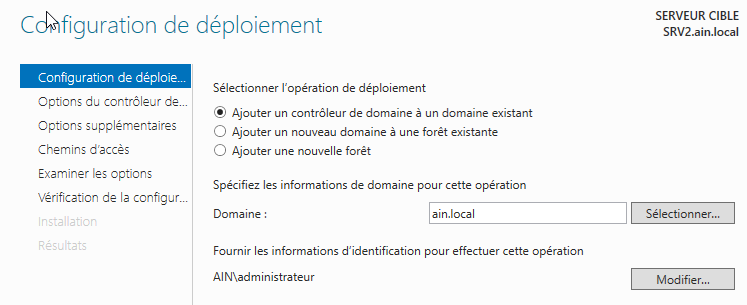

Laissez coché « Ajouter un contrôleur de domaine à un domaine existant » et cliquez sur « Suivant ».

Tapez ensuite le mot de passe de restauration des services d’annuaire et cliquez sur « Suivant ».

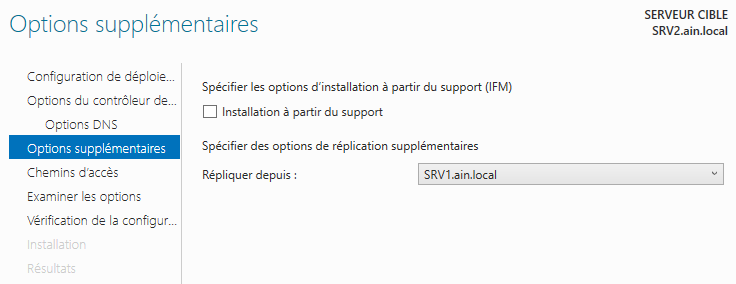

Sur la page suivante « Option DNS » laissez par défaut et cliquez de nouveau sur « Suivant ». Vous arriverez sur la fenêtre ci-dessous, sélectionnez votre premier serveur Active Directory et cliquez sur « Suivant ».

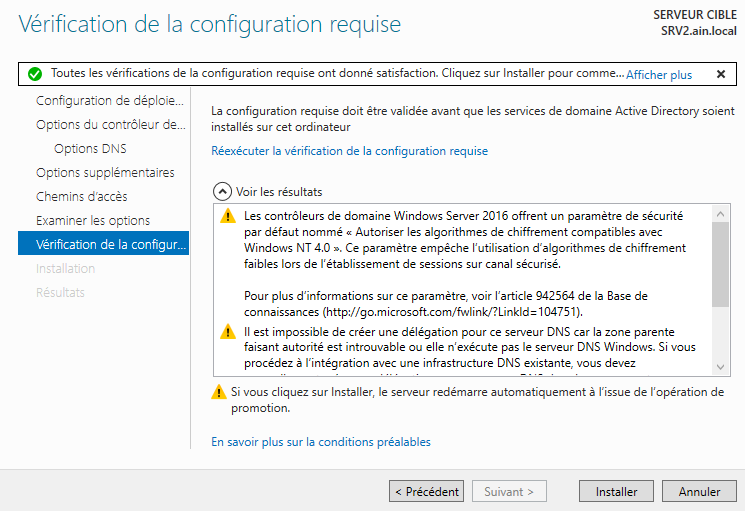

Sur la fenêtre « Chemins d’accès » laissez par défaut et cliquez sur « Suivant ». Faites de même sur la prochaine fenêtre nommée « Examiner les options ». Vous arriverez sur la fenêtre ci-dessous qui récapitule la configuration. Cliquez sur « Installer ».

Votre serveur va redémarrer, celui-ci est désormais contrôleur de domaine. Retournez ensuite sur votre premier serveur et modifiez la configuration IP. Renseignez en « Serveur DNS auxiliaire » l’IP de votre second serveur.

Pour tester la haute disponibilité de domaine Active Directory, vous pouvez faire un ping sur votre nom de domaine pour voir le basculement.

C’est la fin de cet article, si vous êtes intéressé par la redondance de service n’hésitez pas à consulter mon article sur la haute disponibilité du service web.

Attention petite faute, dans la partie du second serveur, le rôle à installer est AD DS et non AD FS.

Cordialement,

Merci de m’avoir remonté l’erreur. J’ai modifié 🙂

Cordialement,

Courage et bon vent

Comment arrive à donne tout les adresses Ip dans ce domaine?

Bonjour Jeffrey,

Si j’ai bien compris votre question, vous pouvez voir dans votre serveur DNS les correspondances IP/nom ou utiliser un outil de scan réseau Angry IP Scanner mais vous n’aurez pas de lien avec votre domaine.