Le terme Google Dorking fait référence à l’utilisation d’opérateurs de recherche avancée pour extraire des informations spécifiques sur le web, qui ne sont pas toujours accessibles via une recherche classique. Ces informations peuvent inclure des fichiers confidentiels, des bases de données, des détails sur la structure des sites Web, et bien plus encore. L’origine du terme vient de l’idée que des informations sensibles peuvent être trouvées grâce à des erreurs de configuration, d’où le mot dork, qui signifie dans le langage familier une personne maladroite ou peu futée. Dans ce cas, cela se réfère aux administrateurs qui laissent des failles dans leur système de sécurité (cela ne vient pas de moi hein 😉).

Google Dorking a été popularisé au début des années 2000, lorsque les hackers ont commencé à réaliser qu’ils pouvaient utiliser google comme un outil pour découvrir des failles de sécurité. Google, étant le moteur de recherche le plus puissant et le plus populaire au monde, a indexé d’innombrables pages et fichiers, y compris ceux que leurs propriétaires ne voulaient pas forcément rendre publics. En 2002, Johnny Long, un expert en cybersécurité, a largement contribué à populariser la technique avec la création de la Google Hacking Database (GHDB). Cette base de données répertorie des chaînes de recherche spécifiques qui peuvent révéler des failles de sécurité. Il s’agissait d’un tournant pour l’industrie de la sécurité informatique, car il a montré à quel point les données publiques pouvaient être utilisées à des fins non prévues.

Aujourd’hui, bien que le Google Dorking soit souvent associé au piratage, il joue également un rôle essentiel dans le cadre du hacking éthique et de l’optimisation des moteurs de recherche (SEO). Les professionnels de la sécurité informatique utilisent ces techniques pour détecter et corriger les vulnérabilités avant que des individus malveillants n’en profitent. De même, les experts en SEO s’en servent pour explorer la structure d’un site, identifier des problèmes d’indexation, et optimiser les pages pour améliorer la visibilité en ligne. Cependant, le Dorking peut devenir dangereux s’il est mal utilisé. Certaines recherches peuvent exposer des informations confidentielles ou personnelles qui n’auraient jamais dû être publiées. C’est pourquoi cette pratique est à la frontière entre l’éthique et l’illégalité, et son utilisation doit être faite avec beaucoup de précautions. Bien sûr, les informations partagées ici doivent être utilisées de manière éthique. Maintenant que cela est précisé, explorons ensemble cet univers fascinant !

Les opérateurs de recherche Google les plus utilisés dans le Dorking

Le cœur du Google Dorking repose sur l’utilisation d’opérateurs de recherche avancée. Ces opérateurs permettent d’affiner et de cibler les recherches de manière plus précise que ce que permet une recherche standard sur Google. Voici les opérateurs les plus fréquemment utilisés dans le cadre du Google Dorking, accompagnés de leurs descriptions et exemples d’utilisation.

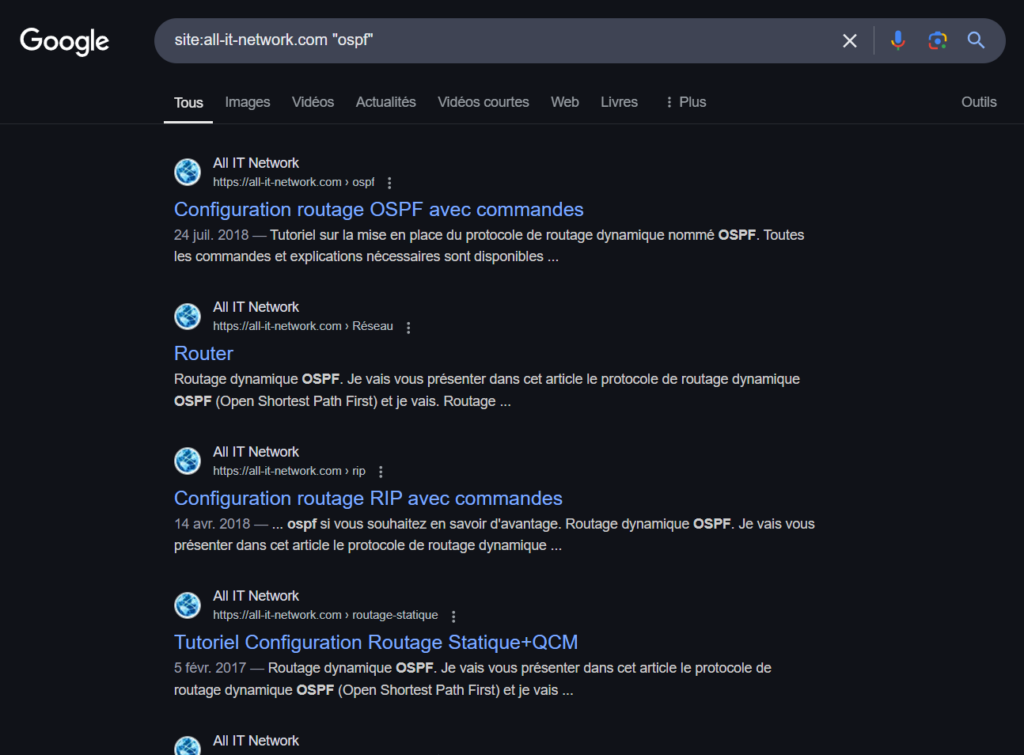

1. site:

L’opérateur site: permet de limiter les résultats de recherche à un domaine spécifique (un site web spécifique). Cet opérateur est particulièrement utile lorsque vous souhaitez explorer toutes les pages indexées d’un site ou rechercher des fichiers ou informations spécifiques sur ce site.

- Exemple :

Rechercher toutes les pages contenant des informations sur le protocole de routage OSPF sur le site all-it-network.com :site:all-it-network.com "ospf"

Les hackers utilisent cet opérateur pour auditer un site web et identifier des pages qui ne devraient pas être accessibles publiquement, comme des pages de test, des fichiers de configuration ou des répertoires cachés. C’est aussi très utile pour rechercher un article en particulier.

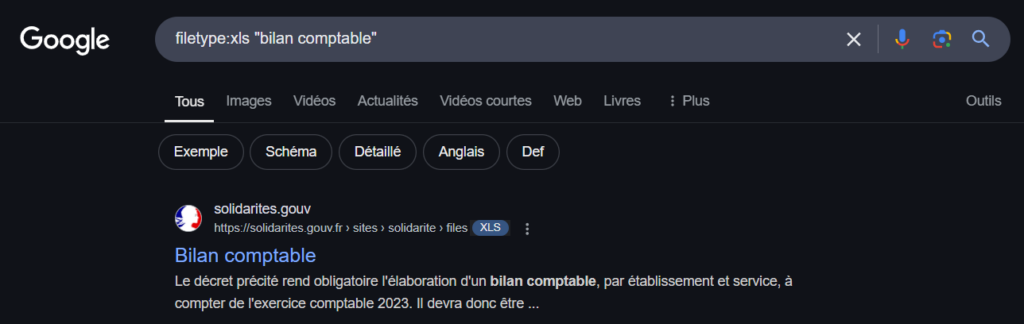

2. filetype:

L’opérateur filetype: est utilisé pour rechercher des fichiers d’un type spécifique (PDF, DOC, XLS, etc.). Il est utile pour trouver des documents, présentations, feuilles de calcul ou fichiers contenant des informations sensibles.

- Exemple :

Trouver des fichiers Excel (.xls) contenant des informations financières :filetype:xls "bilan comptable"

Cet opérateur peut révéler des fichiers contenant des mots de passe, des informations financières, ou des listes de clients qui ont été accidentellement mis en ligne. Par exemple, un fichier de base de données ou une feuille de calcul Excel avec des informations non chiffrées pourrait être exposé au public.

3. intitle:

L’opérateur intitle: permet de cibler les pages dont le titre contient un mot ou une phrase spécifique. Cela est particulièrement utile pour trouver des pages ayant un contenu spécifique ou des mots-clés dans leur titre.

- Exemple :

Trouver une page contenant « LAB – Attaque injection SQL ». Je connais évidemment le nom exact de mon article dans cet exemple :intitle:"LAB – Attaque injection SQL"

Cet opérateur est souvent utilisé pour identifier des portails d’administration, des interfaces de connexion, ou des pages qui ne devraient être accessibles qu’à des utilisateurs authentifiés. En recherchant des titres comme « login » ou « admin », il est possible de découvrir des pages non sécurisées ou mal protégées.

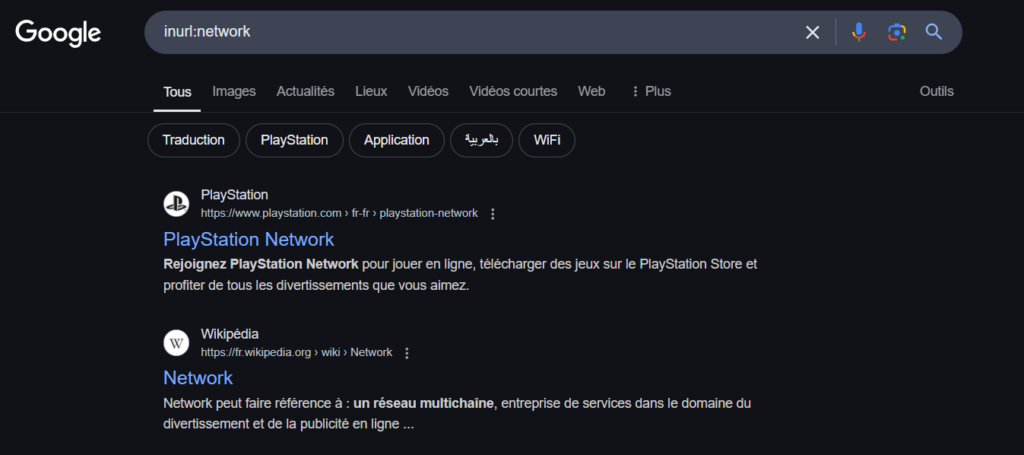

4. inurl:

L’opérateur inurl: limite les résultats de recherche aux URLs contenant un mot ou une phrase spécifique. Cet opérateur est utilisé pour cibler des pages avec des chemins d’accès spécifiques dans l’URL, ce qui peut révéler des pages de back-end ou des sections cachées d’un site.

- Exemple :

Trouver des pages qui contiennent le terme « network » dans leur URL :inurl:network

Cet opérateur permet de localiser des interfaces d’administration, des fichiers de configuration, ou même des pages de test qui ne sont pas censées être indexées par les moteurs de recherche. Les hackers l’utilisent pour découvrir des pages qui pourraient révéler des informations sensibles sur la configuration du site ou sur les utilisateurs.

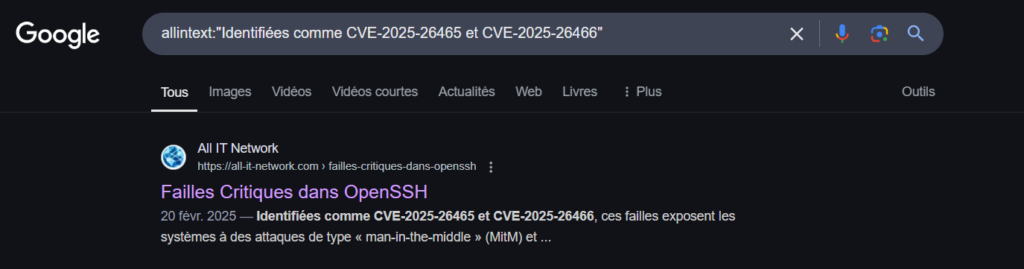

5. allintext:

L’opérateur allintext: permet de rechercher du texte spécifique à l’intérieur du contenu des pages web. Contrairement à une recherche standard qui se concentre sur les titres ou les URL, cet opérateur se concentre sur le contenu lui-même.

- Exemple :

Rechercher des pages contenant les mots mot de passe et utilisateur :allintext:"Identifiées comme CVE-2025-26465 et CVE-2025-26466"

Ce type de recherche peut être utilisé pour trouver des fichiers texte contenant des informations sensibles comme des mots de passe, des listes d’utilisateurs ou des configurations systèmes qui ont été exposés accidentellement. Par exemple, des fichiers journaux contenant des mots de passe non chiffrés peuvent être indexés par Google si le site web n’est pas correctement sécurisé.

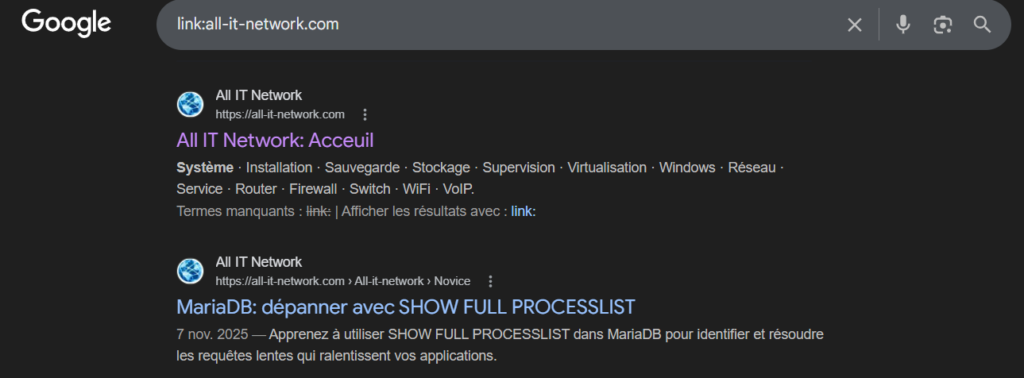

6. link:

L’opérateur link: permet de trouver des pages qui pointent vers un site particulier. C’est un moyen rapide de voir quels autres sites font des liens vers un domaine spécifique.

- Exemple :

Trouver des pages qui pointent vers example.com :link:all-it-network.com

Cet opérateur est souvent utilisé dans le SEO pour analyser les backlinks, mais dans le cadre du Google Dorking, il peut aider à identifier des sites qui pourraient être connectés à un domaine ou à une organisation particulière, révélant des failles potentielles dans des sous-domaines ou des sites liés.

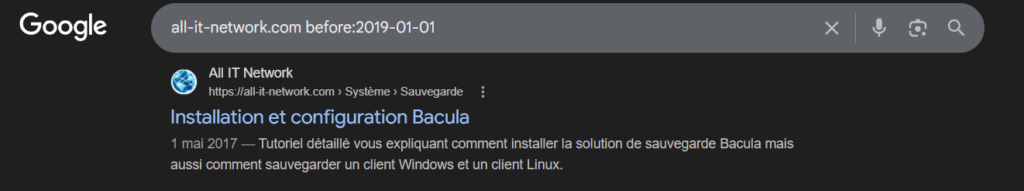

7. before: et after:

Ces deux opérateurs permettent de rechercher des pages web indexées avant ou après une date spécifique. Cela est utile pour trouver des informations historiques ou voir des changements dans le contenu des sites au fil du temps.

- Exemple :

Rechercher des pages indexées avant le 1er janvier 2019 :all-it-network.com before:2019-01-01

Ces opérateurs peuvent être utilisés pour cibler des informations anciennes qui ont été indexées avant des modifications de sécurité, ou pour trouver des vulnérabilités sur des versions anciennes d’un site qui sont encore indexées par Google.

Il existe tout un tas d’autres requêtes possibles, je ne vous ai donné ici que quelques exemples assez parlant. N’hésitez pas à creuser le sujet pour aller plus loin.

Étapes pour Utiliser Google Dorking

Bien que le Google Dorking soit un outil puissant, il est essentiel de savoir comment l’utiliser correctement afin d’exploiter son potentiel tout en respectant les lois et les principes d’éthique. Voici un guide étape par étape pour effectuer une recherche avancée en utilisant les opérateurs mentionnés précédemment.

1. Identifier le but de la recherche

La première étape pour utiliser Google Dorking efficacement est de définir clairement l’objectif de votre recherche. Que vous soyez un professionnel de la sécurité cherchant des failles potentielles sur un site web, un expert SEO cherchant à améliorer l’indexation de votre site, ou un chercheur travaillant sur un projet spécifique, il est important de bien comprendre ce que vous recherchez avant de commencer.

- Exemples d’objectifs :

- Identifier des fichiers ou des pages non sécurisées sur un site web.

- Trouver des informations obsolètes ou des pages non indexées.

- Vérifier si des informations sensibles comme des mots de passe ou des données personnelles sont exposées.

2. Choisir les bons opérateurs de recherche

Une fois votre objectif défini, vous devez sélectionner les opérateurs de recherche les plus adaptés à vos besoins. Il est courant d’utiliser plusieurs opérateurs dans une même requête pour affiner les résultats et obtenir des informations plus spécifiques.

- Exemple :

Si vous souhaitez trouver des fichiers PDF contenant des rapports financiers sur un site particulier, vous pouvez utiliser la combinaison suivante :site:example.com filetype:pdf "rapport financier"

La clé ici est de combiner différents opérateurs pour obtenir les résultats les plus précis possibles. Si vos résultats sont trop généraux ou incluent des pages sans intérêt, vous pouvez ajuster les opérateurs en conséquence.

3. Affiner les résultats

Une fois que vous avez défini une requête, Google va renvoyer une liste de résultats potentiels. Dans la plupart des cas, vous devrez affiner vos résultats pour écarter ceux qui ne sont pas pertinents et vous concentrer sur les pages les plus utiles. Voici quelques astuces pour affiner vos recherches :

- Utiliser des guillemets :

Si vous recherchez une phrase exacte, assurez-vous de la placer entre guillemets (« ). Cela garantit que Google cherchera exactement cette phrase et non des variantes ou des versions plus larges. - Limiter les résultats par type de fichier :

Si vous cherchez des documents spécifiques (comme des fichiers PDF ou Excel), utilisez l’opérateurfiletype:pour ne renvoyer que des résultats du type souhaité. - Exclure certains résultats :

Pour exclure des termes de votre recherche, vous pouvez utiliser le signe moins (-).- Exemple :

site:example.com "rapport" -2019pour exclure les résultats contenant le terme 2019.

- Exemple :

4. Analyser les résultats

Une fois les résultats obtenus, il est temps de les analyser. C’est ici que réside la véritable valeur du Google Dorking : dans l’interprétation des données que vous trouvez. Si vous cherchez des informations sur la sécurité d’un site web, vous devez vérifier si les pages ou les fichiers exposés révèlent des données sensibles.

- Fichiers sensibles :

Si vous trouvez des fichiers PDF, Excel ou Word, vérifiez si ces fichiers contiennent des informations sensibles comme des mots de passe, des identifiants d’utilisateurs ou des détails financiers. Assurez-vous de respecter les lois en vigueur en matière de protection des données personnelles. - Pages d’administration ou de test :

Si vous découvrez des pages d’administration, de login ou des sections cachées d’un site, cela peut indiquer que le site n’est pas correctement sécurisé. Par exemple, des pages de test ou des répertoires internes qui sont indexés par Google pourraient donner accès à des parties non protégées du site.

5. Utiliser les résultats de manière éthique

Il est crucial de respecter l’éthique et la légalité dans l’utilisation du Google Dorking. Même si vous pouvez facilement trouver des informations sensibles ou des failles sur des sites web, utiliser ces informations à des fins malveillantes ou non autorisées peut être illégal.

Il est interdit de télécharger, d’exploiter ou de divulguer des informations personnelles découvertes via Google Dorking. Des lois comme le Règlement Général sur la Protection des Données (RGPD) en Europe, ou la loi sur la protection des informations personnelles aux États-Unis, imposent des sanctions sévères en cas de violations. Donc ne pas le faire si vous n’êtes pas propriétaire de la donnée.

Si vous trouvez des failles de sécurité sur un site web, la meilleure pratique consiste à informer le propriétaire du site et à demander une autorisation avant d’entreprendre des actions. De nombreux sites disposent de programmes de bug bounty où ils récompensent les découvertes de vulnérabilités, mais cela doit toujours être fait dans un cadre légal.

Une fois que vous avez terminé votre analyse initiale, il est souvent utile de répéter le processus à intervalles réguliers pour vous assurer que les informations sensibles ou les failles de sécurité ne réapparaissent pas. Google indexe constamment de nouveaux contenus, et des changements dans la structure d’un site web ou de sa sécurité peuvent exposer de nouvelles informations. Vous pouvez mettre en place des alertes Google pour certaines recherches afin d’être notifié si de nouveaux résultats apparaissent dans le futur. Cela peut être utile pour les webmasters ou les administrateurs systèmes qui souhaitent surveiller en temps réel l’indexation de leur site.

Comment protéger son site contre le Google Dorking

La protection contre le Google Dorking repose sur la sécurisation des données, des fichiers et des pages web qui ne devraient pas être accessibles publiquement. Une mauvaise configuration des paramètres de sécurité ou une gestion imprudente des fichiers peut conduire à l’exposition d’informations sensibles. Voici quelques méthodes et bonnes pratiques pour protéger votre site contre le Google Dorking.

L’un des moyens les plus simples pour empêcher Google (et d’autres moteurs de recherche) d’indexer certaines parties de votre site est de configurer correctement le fichier robots.txt. Ce fichier indique aux robots des moteurs de recherche quelles pages ou répertoires ne doivent pas être explorés et indexés. Le fichier robots.txt est placé à la racine de votre site (par exemple, www.votresite.com/robots.txt). Il donne des directives aux robots d’indexation sur les sections du site qu’ils peuvent ou ne peuvent pas explorer. Bien que le fichier robots.txt soit un bon point de départ, il est important de comprendre que ce n’est pas une méthode de sécurité infaillible. Le fichier robots.txt est public, et n’importe qui peut y accéder. Un utilisateur malveillant pourrait voir quelles sections du site vous ne souhaitez pas indexer et essayer d’y accéder directement via un navigateur ou un autre outil. De plus, les robots malveillants peuvent ignorer ces directives et explorer quand même les répertoires bloqués. C’est pourquoi il est crucial de compléter l’utilisation du fichier robots.txt avec d’autres mesures de sécurité.

Pour des protections plus robustes, il est recommandé d’utiliser le fichier .htaccess pour restreindre l’accès aux répertoires sensibles. Ce fichier, qui est utilisé par les serveurs web comme Apache, permet de définir des règles de sécurité pour protéger certaines parties de votre site web. Une des façons d’utiliser .htaccess est de bloquer l’accès à des adresses IP spécifiques ou à des plages d’adresses IP entières, ou même de limiter l’accès à certains répertoires à des adresses IP spécifiques (comme celle de votre entreprise ou de vos administrateurs) Vous pouvez également utiliser .htaccess pour exiger un mot de passe pour accéder à des répertoires spécifiques.

Si vous découvrez que certaines pages ou fichiers sensibles de votre site ont déjà été indexés par Google, vous pouvez demander leur suppression via l’outil Google Search Console. Cet outil permet aux administrateurs de sites web de mieux gérer ce qui est indexé par Google et d’effectuer des demandes de désindexation. Google traitera cette demande, et les pages en question seront supprimées de son index. Cela ne protège cependant pas vos fichiers en dehors de Google, donc il est crucial de sécuriser les pages concernées avant de les désindexer.

Les en-têtes HTTP peuvent aussi être utilisés pour fournir des directives supplémentaires aux moteurs de recherche sur la manière de traiter les fichiers spécifiques sur votre site. L’en-tête X-Robots-Tag est utilisé pour empêcher les moteurs de recherche d’indexer certains fichiers ou pages. Contrairement au fichier robots.txt, qui agit sur tout un répertoire, l’en-tête X-Robots-Tag peut être appliqué à des fichiers spécifiques comme des PDF, des vidéos ou des documents texte.

Dans tous les cas, les audits de sécurité sont une étape cruciale pour identifier les failles potentielles avant qu’elles ne soient découvertes par des utilisateurs malveillants via Google Dorking. Ces audits permettent de vérifier que les mesures de protection sont en place et que les fichiers sensibles ne sont pas accidentellement exposés.

Exemples de Google Dorking

Le Google Dorking a montré à de nombreuses reprises son efficacité à révéler des failles de sécurité ou des données sensibles qui n’auraient jamais dû être accessibles en ligne. Dans cette section, je vais vous montrer plusieurs cas célèbres où le Google Dorking a été utilisé à bon escient, ainsi que des incidents où des erreurs de configuration ont conduit à des fuites de données massives.

Johnny Long et la Google Hacking Database (GHDB)

Le pionnier du Google Dorking, Johnny Long, est un célèbre hacker éthique qui a popularisé cette technique en créant la Google Hacking Database (GHDB) au début des années 2000. Ce projet visait à compiler et partager des requêtes spécifiques permettant de découvrir des failles de sécurité sur des sites web. En publiant ces informations, Johnny Long a contribué à sensibiliser les entreprises et les professionnels de la sécurité sur les dangers d’une mauvaise gestion des données exposées en ligne.

La Google Hacking Database a servi de ressource aux hackers éthiques et aux chercheurs en sécurité pour identifier des fichiers de configuration mal protégés, des bases de données non sécurisées, et des interfaces de gestion exposées. En quelques années, la GHDB est devenue une référence pour les tests de pénétration (penetration testing) et les audits de sécurité.

Découverte de vulnérabilités dans les systèmes gouvernementaux

Dans un autre cas d’usage éthique du Google Dorking, des chercheurs en sécurité ont découvert en 2013 plusieurs failles dans les systèmes informatiques de gouvernements locaux et nationaux. Ces failles ont été rendues publiques via des bases de données et des fichiers sensibles exposés sur des serveurs non protégés, souvent à cause de configurations incorrectes des serveurs ou des systèmes de gestion de contenu.

L’utilisation de la requête site:gov filetype:xls "mot de passe" a permis à des chercheurs de découvrir des fichiers Excel contenant des mots de passe administratifs pour des systèmes critiques. Grâce à cette découverte, les failles ont pu être corrigées avant qu’elles ne soient exploitées par des individus malveillants.

Bug bounty et amélioration de la sécurité des entreprises

De nombreuses grandes entreprises de technologie, comme Google, Facebook, et Microsoft, ont mis en place des programmes de bug bounty qui récompensent les hackers éthiques pour la découverte de vulnérabilités. Dans plusieurs de ces cas, le Google Dorking a été l’outil principal utilisé pour découvrir des fichiers sensibles ou des interfaces d’administration exposées.

En 2017, un hacker éthique a découvert une base de données non sécurisée appartenant à une grande entreprise technologique, contenant des informations sur les utilisateurs. Grâce à l’utilisation de la requête site:company.com inurl:admin, il a pu localiser une interface d’administration exposée, ce qui a permis à l’entreprise de corriger la faille rapidement et d’éviter une potentielle fuite de données.

La fuite massive de données AT&T (Affaire Weev)

L’un des cas les plus célèbres liés au Google Dorking est l’affaire Andrew Auernheimer (alias Weev), qui a découvert une faille dans les systèmes d’AT&T, l’un des plus grands fournisseurs de télécommunications aux États-Unis, en 2010. Weev a utilisé une forme de Google Dorking pour accéder à des informations sensibles, en exploitant une erreur d’indexation dans les systèmes d’AT&T.

Weev a découvert que les adresses e-mail de plus de 100 000 utilisateurs d’iPad étaient exposées via une faille dans le site d’AT&T. En combinant plusieurs requêtes Google et en testant différentes URL, il a pu accéder à ces informations et les révéler publiquement. Bien que Weev ait affirmé qu’il agissait en tant que hacker éthique, il a été poursuivi et condamné à 41 mois de prison pour violation du Computer Fraud and Abuse Act (CFAA). Cette affaire a mis en lumière la question des frontières éthiques du Google Dorking et a soulevé un débat sur la responsabilité des entreprises dans la protection des données de leurs utilisateurs. Bien qu’il ait été découvert grâce à une technique simple, cet incident a coûté cher à AT&T en termes de réputation et de mesures de sécurité ultérieures.

Fuite de données d’un hôpital au Royaume-Uni

En 2018, un hôpital britannique a fait face à une fuite massive de données après qu’un chercheur en sécurité a découvert que des milliers de fichiers contenant des informations médicales sensibles étaient indexés par Google. Ces fichiers comprenaient des résultats d’analyses médicales, des informations personnelles sur les patients et des détails sur les traitements, tous accessibles via une simple requête de Google Dorking.

Le chercheur a utilisé des requêtes comme filetype:pdf "medical report" et a découvert que plusieurs fichiers PDF hébergés sur le site de l’hôpital étaient indexés publiquement. Ces fichiers n’étaient protégés ni par des mots de passe, ni par des mesures de sécurité, ce qui a permis à n’importe quel utilisateur de les trouver via Google. Cette fuite a conduit à une enquête gouvernementale et à une mise à jour des protocoles de sécurité pour tous les hôpitaux du Royaume-Uni.

Fichiers de configuration exposés par erreur

En 2020, une entreprise spécialisée dans la gestion des serveurs cloud a accidentellement exposé des fichiers de configuration critiques via son propre site web. Un hacker éthique a découvert ces fichiers en utilisant l’opérateur filetype:conf pour rechercher des fichiers de configuration laissés accessibles sur le site de l’entreprise.

En raison d’une erreur de configuration, les fichiers .conf qui contenaient des détails sur la configuration des serveurs, ainsi que des identifiants de connexion, étaient accessibles publiquement et indexés par Google. Ces fichiers pouvaient être téléchargés par n’importe qui et contenir des informations critiques sur les systèmes de l’entreprise.

L’entreprise a été obligée de réviser ses politiques de sécurité et de mettre en place des procédures plus strictes pour la gestion des fichiers sur ses serveurs. Bien que la faille ait été découverte par un hacker éthique, cette erreur aurait pu être catastrophique si elle avait été exploitée par des acteurs malveillants.

Ces exemples montrent que le Google Dorking peut avoir des conséquences majeures, tant dans le domaine de la sécurité informatique que dans celui de la protection des données personnelles qui reste un enjeu majeur aujourd’hui. Alors je ne peux que vous conseiller de faire attention et de faire prendre conscience à vos entreprises que des informations peuvent être indexés par Google. Il est essentiel de protéger proactivement les répertoires et fichiers sensibles, en utilisant des outils comme robots.txt, .htaccess et des systèmes d’authentification pour éviter que ces données ne soient accessibles. Faites des audits, vérifier et puis revérifier encore. Bref ne soyez pas feignant et anticiper les problèmes.

Le Google Dorking est un outil puissant qui, lorsqu’il est utilisé de manière éthique, peut offrir de nombreux avantages. En exploitant la capacité de Google à indexer une grande quantité de données publiques, le Dorking permet de découvrir des failles potentielles sur la toile, de repérer des fichiers sensibles exposés, ou encore d’optimiser la visibilité des pages sur les moteurs de recherche. On garde en tête quand même qu’une utilisation irresponsable ou illégale du Google Dorking peut avoir des conséquences graves et vous emmener vers des sanctions légales.

Si l’article vous a plu et si vous aimez mon travail, vous pouvez faire un don en suivant ce lien :