On entend souvent que « la France est championne des fuites de données ». Vraiment ? Pas si simple.

Comparer la France à ses voisins européens, ce n’est pas juste aligner des chiffres. Il faut regarder comment les pays déclarent les incidents, à qui, et surtout ce qu’on met derrière le mot « violation ». Les données publiées par la CNIL (Commission Nationale de l’Informatique et des Libertés), le Comité Européen de la Protection des Données et Agence de l’Union européenne pour la cybersécurité dessinent d’ailleurs un tableau un peu déroutant.

En volume brut, la France n’est pas le pays qui notifie le plus d’incidents dans l’Union. D’autres font « mieux » ou pire, selon le point de vue 🤣. En revanche, rapporté au nombre d’habitants, l’impact est particulièrement fort. Et surtout, la France a été marquée par plusieurs méga-fuites qui ont touché des millions de personnes d’un coup, parfois une bonne partie de la population active. Là, on change d’échelle.

En 2024, la CNIL a enregistré 5 629 notifications de violations de données. C’est 20 % de plus que l’année précédente. Dans le même temps, au niveau européen, on est sorti d’une forme de plateau observé depuis 2018 : en 2025, on tournait autour de 443 notifications par jour en moyenne, soit une hausse de 22 %. Le phénomène n’est donc pas uniquement français. Il est continental.

La vraie question, finalement, ce n’est pas « qui est le plus mauvais élève ? ». C’est : pourquoi ces chiffres montent, et qu’est-ce qu’ils disent réellement de notre niveau de cybersécurité ?

Le paradoxe des volumes de notification

Une comparaison superficielle des chiffres pourrait laisser croire que la France est moins exposée que certains de ses voisins. Les rapports annuels de cabinets juridiques et d’organismes de surveillance montrent systématiquement que l’Allemagne, les Pays-Bas et la Pologne dominent le classement européen en nombre total de notifications de violations de données personnelles.

| État | Notifications (Janv. 2024 – Janv. 2025) | Notifications (Janv. 2025 – Janv. 2026) | Évolution Annuelle (%) |

| Pays-Bas | 33 471 | 39 773 | +18,8 % |

| Allemagne | 27 829 | 34 467 | +23,8 % |

| Pologne | 14 286 | 19 065 | +33,4 % |

| France | ~4 700 | 5 629 | +20,0 % |

Si vous vous posez la questions sur les valeurs du tableau, je vous mets les liens vers les sources « officiels » que j’ai utilisé : CNI / ComplianceHub /DLAPiper / GDPRBuzz

Si les chiffres bruts varient autant d’un pays à l’autre, ce n’est pas parce que la France serait mieux protégée. C’est surtout une question de structure… et de mentalité. Prenez les Pays-Bas ou l’Allemagne. Leur tissu de PME est extrêmement dense. Et surtout, la culture de la conformité y est très ancrée. Quand il y a un incident, même limité, on le déclare. Point. Pas forcément parce que l’impact est énorme, mais parce que la règle dit qu’il faut le faire et on la respecte. Et ouais en France, dans ce domaine on aime bien masqué la vérité, non ?

En France, le nombre total de notifications est plus faible. Mais quand ça sort, c’est souvent lourd. Très lourd. Trop lourd 😉. En 2024, le nombre de violations dites « de grande ampleur » avec plus d’un million de personnes touchées a doublé. On ne parle plus d’un fichier mal configuré accessible quelques heures. On parle de bases entières aspirées. Et si on change d’angle, l’image devient encore plus frappante.

Au lieu de compter les incidents, regardons la « densité » : combien de comptes compromis par rapport à la population totale. Là, la France grimpe tout en haut du classement. En 2024, on parle d’environ 2 300 comptes compromis pour 1 000 habitants. Oui, vous avez bien lu : statistiquement, plus de deux comptes par personne. C’est environ douze fois la moyenne mondiale. Bon après on reste loin derrière la Russie, on peut être fier !

Ce chiffre place la France devant les États-Unis et l’Allemagne. Ça interroge 😰.

Pourquoi une telle exposition ? Une piste revient souvent : la centralisation massive des bases de données. Quand un acteur majeur tombe comme une assurance, une mutuelle, un opérateur ou un service public… et bien l’effet domino est immédiat. Des millions d’identités numériques partent d’un coup. Autrement dit, la France ne déclare pas forcément plus d’incidents que ses voisins. Mais quand ça casse, ça casse à grande échelle. Et ça dit quelque chose de notre dépendance à quelques grands réservoirs de données.

L’ère des « Méga-Fuites » françaises

Si beaucoup de Français (moi y compris) ont le sentiment que « ça explose de partout », ce n’est pas une illusion. Dommage… C’est l’effet cumulatif de plusieurs chocs massifs, touchant des institutions centrales. Pas des start-up obscures. Des piliers. Le cas le plus marquant reste France Travail, ex-Pôle Emploi.

Entre le 6 février et le 5 mars 2024, une intrusion bien menée a permis d’exfiltrer les données de 43 millions de personnes. Autrement dit : quasiment toute la population active passée par l’organisme sur vingt ans. Noms, dates de naissance, numéros de sécurité sociale, adresses, identifiants… un kit complet pour usurpation d’identité à grande échelle.

Ce qui est frappant, ce n’est pas seulement le volume même si celui-ci est… comment dire… hallucinant !!! Mais il y a soucis le point d’entrée.

L’attaque a commencé par de l’ingénierie sociale. Des comptes de conseillers liés à Cap Emploi, un partenaire, ont été compromis. Ensuite, effet boule de neige. L’enquête menée par la CNIL a mis en lumière des failles très concrètes : authentification trop faible, droits d’accès trop larges, cloisonnement insuffisant. Des comptes détournés pouvaient consulter bien plus de données que nécessaire. C’est un classique en cybersécurité : le problème n’est pas toujours l’intrusion initiale. C’est ce qu’elle permet ensuite.

Et l’histoire ne s’est pas arrêtée là. En juillet 2025, la plateforme Kairos, toujours liée à France Travail, a subi une nouvelle violation. 340 000 utilisateurs supplémentaires exposés. Moins spectaculaire, mais dans le contexte, ça renforce l’impression d’un système sous tension.

Le secteur de la santé n’a pas été épargné non plus.

En février 2024, deux acteurs majeurs du tiers payant, Viamedis et Almerys, ont été attaqués à une semaine d’intervalle. Résultat : les données de 33 millions de Français compromises. Près d’un habitant sur deux. Les données bancaires et médicales n’auraient pas été exfiltrées. C’est déjà ça. Mais les informations d’état civil et les numéros de sécurité sociale, eux, ont fuité. Et ce type de donnée ne « s’expire » pas. On ne change pas de date de naissance. On ne change pas facilement de numéro de sécurité sociale, enfin sauf si vous avez des contacts plutôt douteux 😉.

Le risque devient alors structurel : fraude à l’identité, création de faux comptes, phishing ultra-ciblé avec des informations crédibles. Un mail qui mentionne votre vrai numéro de sécu inspire tout de suite plus confiance qu’un spam approximatif.

C’est donc cette succession d’attaques massives, sur des organismes du quotidien, qui nourrit le sentiment d’une France particulièrement exposée. Et encore je ne parle pas de toute les failles connus juste quelques exemples.

| Incident Majeur (France) | Date | Population Affectée | Type de Données Exfiltrées |

| France Travail | Mars 2024 | 43 000 000 | NIR, état civil, coordonnées, identifiants |

| Viamedis / Almerys | Fév. 2024 | 33 000 000 | NIR, état civil, garanties contrat |

| Bouygues Telecom | Août 2025 | 6 400 000 | Données clients, coordonnées |

| Pajemploi | Nov. 2025 | 1 200 000 | NIR, état civil, identifiants, banques |

Si vous vous posez la questions sur les valeurs du tableau, je vous mets les liens vers les sources « officiels » que j’ai utilisé : CNIL / UpGuard / CNIL

Ces chiffres contrastent fortement avec les incidents rapportés chez les voisins européens. Si l’Allemagne ou la Belgique ont également notifié des intrusions au sein de leurs parlements ou de leurs ministères des affaires étrangères, ces attaques visaient principalement l’espionnage politique et n’impliquaient pas l’exfiltration massive de données citoyennes à une échelle comparable aux fuites françaises de 2024.

Facteurs de vulnérabilité et retard de maturité

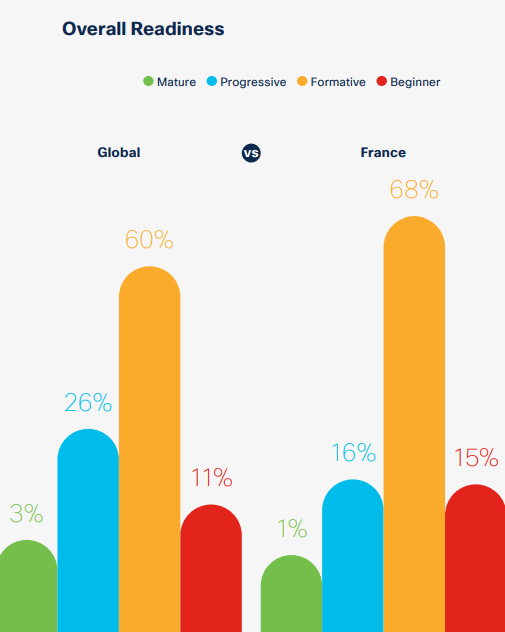

Je ne vais pas joué les donneurs de leçon mais l’explication de cette concentration de fuites massives en France repose à mon avis sur une combinaison de facteurs techniques, organisationnels et structurels. L’indice de préparation à la cybersécurité (Cisco Cybersecurity Readiness Index) de 2024 montre que seulement 1% des organisations françaises sont jugées « matures » face aux menaces cyber, contre une moyenne mondiale déjà faible de 3%. Environ 68 % des entreprises et administrations françaises se situent au stade « Formative », signifiant qu’elles possèdent des outils de base mais manquent de résilience face à des attaques coordonnées.

Le vrai point faible, aujourd’hui, c’est souvent la gestion des identités. En France, 41 % des organisations sont encore considérées comme « débutantes » sur ce sujet. Ça peut paraître abstrait. En pratique, ça veut dire quoi ? Des comptes trop puissants. Des accès mal révoqués. Des mots de passe qui traînent. Et surtout, une authentification encore trop souvent limitée au simple couple identifiant / mot de passe. Or, dans la majorité des intrusions réussies, on ne « casse » pas un système. On vole un accès. Phishing, ingénierie sociale, réutilisation de mots de passe déjà compromis… Les attaquants passent par la porte d’entrée.

La CNIL le répète régulièrement : beaucoup d’incidents auraient pu être évités avec des mesures basiques. Authentification multifacteur systématique pour les accès distants. Surveillance sérieuse des journaux de connexion. Gestion plus stricte des habilitations. Rien d’exotique. Juste de la discipline.

Autre paradoxe intéressant : notre infrastructure joue parfois contre nous. La France dispose d’un réseau performant, de connexions rapides, de services numériques matures (presque partout, je sais qu’il y a des zones encore non raccordés 😉). C’est un atout économique évident. Mais pour un attaquant qui a déjà mis un pied dans le système, c’est aussi un environnement idéal pour exfiltrer rapidement des gigaoctets de données ou lancer des attaques automatisées à grande échelle. Plus la tuyauterie est efficace, plus le siphonnage peut l’être aussi.

Et malgré les investissements technologiques, le facteur humain reste central (la couche 8 pour ceux qui ont la référence 🤣). En 2025, environ 60 % des brèches impliquaient une erreur, une manipulation ou un abus d’accès interne. Un clic de trop. Un droit accordé “temporairement” qui ne sera jamais retiré. Un prestataire avec des privilèges excessifs.

On a donc des outils de plus en plus sophistiqués… mais une culture sécurité qui ne suit pas toujours. La cybersécurité n’est pas qu’un sujet d’infrastructure. C’est un sujet de comportements. Et ça, c’est beaucoup plus long à transformer.

Les menaces européen : une hostilité croissante

La situation française doit être replacée dans le contexte d’un « Threat Landscape » européen de plus en plus agressif. Selon l’ENISA, l’Union européenne est la cible de groupes de hackers, où les frontières entre hacktivisme idéologique, cybercriminalité lucrative et espionnage d’État deviennent floues.

Typologie des Menaces dans l’UE (2025)

Les attaques par déni de service (DDoS) ont dominé le paysage, représentant près de 77 % des incidents signalés. Bien que souvent de faible impact technique, ces attaques servent de vitrine. Les administrations publiques sont les premières cibles (38,2 %), suivies par les secteurs des transports (7,5 %) et des infrastructures numériques (4,8 %).

| Vecteur d’Intrusion (UE 2025) | Part des Incidents (%) |

| Phishing (Hameçonnage) | 60,0 % |

| Exploitation de vulnérabilités | 21,3 % |

| Abus d’identifiants (Supply Chain) | 16,0 % |

Si vous vous posez la questions sur les valeurs du tableau, je vous mets les liens vers les sources « officiels » que j’ai utilisé : Enisa / Silicon Saxony

En Allemagne, l’exploitation de la chaîne d’approvisionnement et des systèmes tiers constitue le premier vecteur d’attaque (18 %), tandis qu’en Italie et en France, le phishing et les attaques DDoS demeurent prépondérants. L’intégration de l’intelligence artificielle dans les outils d’attaque a également franchi un cap : dès le début de 2025, plus de 80 % des campagnes d’ingénierie sociale observées étaient soutenues par l’IA, augmentant drastiquement leur pouvoir de persuasion et leur efficacité.

Réaction réglementaire et répression : la France en pointe

Si la France subit de nombreuses fuites, elle se distingue également par la sévérité et la rapidité de sa réponse réglementaire. La CNIL s’est imposée comme l’un des régulateurs les plus actifs et les plus sévères d’Europe. En 2025, la France a détrôné le Luxembourg pour devenir le deuxième pays ayant infligé le plus gros montant total d’amendes RGPD depuis 2018, rejoignant l’Irlande dans le cercle restreint des pays ayant dépassé le milliard d’euros de sanctions cumulées.

L’activité répressive de la CNIL en 2024 et 2025 témoigne d’un changement d’échelle. Le montant des amendes prononcées en 2024 a atteint 55 millions d’euros, et le rythme s’est accéléré au début de 2026 avec des sanctions record contre des acteurs majeurs. Voici quelques amendes importantes :

- France Travail : Amende de 5 millions d’euros en janvier 2026 pour manquement à l’obligation de sécurité (Article 32 du RGPD) après la fuite de 43 millions de comptes.

- Free Mobile / Free : Sanction de 42 millions d’euros en janvier 2026 pour des défauts de sécurité ayant mené à l’une des plus importantes fuites de données du secteur des télécoms en France.

- Google LLC : Amende de 200 millions d’euros par la CNIL pour des pratiques publicitaires intrusives et un manque de transparence dans Gmail.

- Orange : Sanction de 50 millions d’euros en novembre 2024 pour affichage de publicités sans consentement.

À titre de comparaison, l’Espagne, bien que première en nombre de sanctions émises (932 amendes), inflige des pénalités d’un montant moyen bien plus faible. L’Irlande reste le premier en valeur absolue, principalement en raison de la présence des sièges sociaux des géants de la tech (Meta, TikTok, LinkedIn), avec des amendes cumulées dépassant les 4 milliards d’euros.

| Régulateur (DPA) | Nombre de Sanctions (Cumul 2025) | Montant Cumulé (Milliards €) |

| Irlande | ~400 | 4,04 |

| France | ~240 | > 1,00 |

| Espagne | 932 | 0,082 |

| Italie | 354 | 0,150 |

| Allemagne | 183 | 0,055 |

Si vous vous posez la questions sur les valeurs du tableau, je vous mets les liens vers les sources « officiels » que j’ai utilisé : TechCentral / QuoIntelligence / CMS / NordLayer / Cookieyes

Cette activité réglementaire intense en France est perçue par certains comme le signe d’un environnement plus dangereux, alors qu’elle traduit en réalité une transparence accrue et une volonté de l’autorité de contrôle de responsabiliser les acteurs publics et privés.

L’impact du contexte géopolitique : Le « facteur olympique »

L’année 2024 a placé la France sous une pression particulière en raison de l’organisation des Jeux Olympiques et Paralympiques. Cet événement a servi de catalyseur pour de nombreuses campagnes d’influence et d’attaques opportunistes. Les groupes « hacktivistes pro-russes », tels que ceux liés à la nébuleuse Nobelium ou APT28, ont multiplié les opérations contre les infrastructures françaises, allant des ministères aux services de transport.

Le rapport de l’ENISA sur l’administration publique souligne que la France a été l’un des pays les plus ciblés par les campagnes d’interférence et de manipulation de l’information étrangère (FIMI) en 2024. Ces attaques ne visent pas toujours le vol de données, mais cherchent à saturer les systèmes par des DDoS ou à décrédibiliser les institutions par des « leaks » sélectifs de données diplomatiques ou administratives.

Le coût moyen d’une violation de données en France, bien qu’en légère baisse par rapport aux sommets de 2023, reste élevé. En 2025, la détection et le confinement par incident en France était de 284 jours, contre 186 jours en Italie et 210 jours au Royaume-Uni. Cette lenteur de réaction explique peut-être pourquoi les fuites françaises atteignent souvent des volumes massifs avant d’être interrompues.

A quoi s’attendre cette année 2026 ?

L’horizon 2026 est marqué par l’entrée en vigueur de nouvelles législations européennes visant à harmoniser et à renforcer la résilience cyber. La directive NIS2, le Digital Operational Resilience Act (DORA) pour le secteur financier et le Cyber Resilience Act (CRA) imposent désormais des obligations de sécurité et de notification beaucoup plus strictes.

En France, la transition est déjà visible. Le marché de la cybersécurité a enregistré une croissance de 12 % au dernier trimestre 2024, portée par la mise en conformité avec NIS2. L’Allemagne et l’Italie affichent des croissances encore plus fortes (respectivement 15 % et 26 % au début de 2025), portées par une accélération des investissements dans la sécurité des réseaux.

L’utilisation de solutions de sécurité basées sur l’intelligence artificielle commence à porter ses fruits. Les organisations utilisant massivement l’IA pour la détection et la réponse aux incidents ont réduit le cycle de vie des violations de 15 jours et diminué les coûts moyens de 1,35 million d’euros. En France, 65 % des organisations utilisaient déjà l’IA à des fins de sécurité en 2025, contre 76 % en Italie et au Royaume-Uni.

Répondre par l’affirmative ou la négative à la question de savoir s’il y a « plus » de fuites en France exige de distinguer la fréquence de la gravité. Les données statistiques consolidées entre 2024 et 2026 permettent d’établir les constats suivants :

- Sur le plan du volume brut de notifications, la France n’est pas le leader européen. Elle est devancée par les Pays-Bas, l’Allemagne et la Pologne. Cette situation est largement due à une culture du signalement plus diffuse chez les PME de ces pays et à une plus grande fragmentation de leurs tissus économiques respectifs.

- Sur le plan de la gravité et de la densité, la France occupe une position de vulnérabilité majeure. Elle est le deuxième pays au monde pour le nombre de comptes compromis par habitant. La centralisation des services publics et sociaux (France Travail, Assurance Maladie, Pajemploi) crée des points de défaillance uniques qui, lorsqu’ils sont compromis, affectent des dizaines de millions de citoyens simultanément.

- La maturité cyber des organisations françaises accuse un retard par rapport à la moyenne européenne, notamment sur les piliers de la gestion des identités et de l’authentification multifacteur. Les incidents de 2024 ont agi comme un révélateur brutal de ces lacunes, entraînant une réaction musclée de la CNIL et une augmentation massive des investissements en sécurité.

- L’activité de la France en matière de sanctions financières est l’une des plus élevées d’Europe, ce qui contribue à la visibilité des fuites de données. Alors que certains pays peuvent avoir une approche plus discrète, la France a fait le choix de la transparence et de la répression exemplaire, ce qui renforce mécaniquement la perception d’un pays « plus touché ».

Le paysage cyber de 2026 montre une France en pleine mutation, passant d’une vulnérabilité passive à une résilience active imposée par le régulateur. L’enjeu des prochaines années ne sera plus seulement de réduire le nombre de notifications, mais de fragmenter les risques pour éviter que des erreurs humaines isolées ou des campagnes de phishing ne se transforment à nouveau en crises nationales touchant la quasi-totalité de la population active.

Si l’article vous a plu et si vous aimez mon travail, vous pouvez faire un don en suivant ce lien :