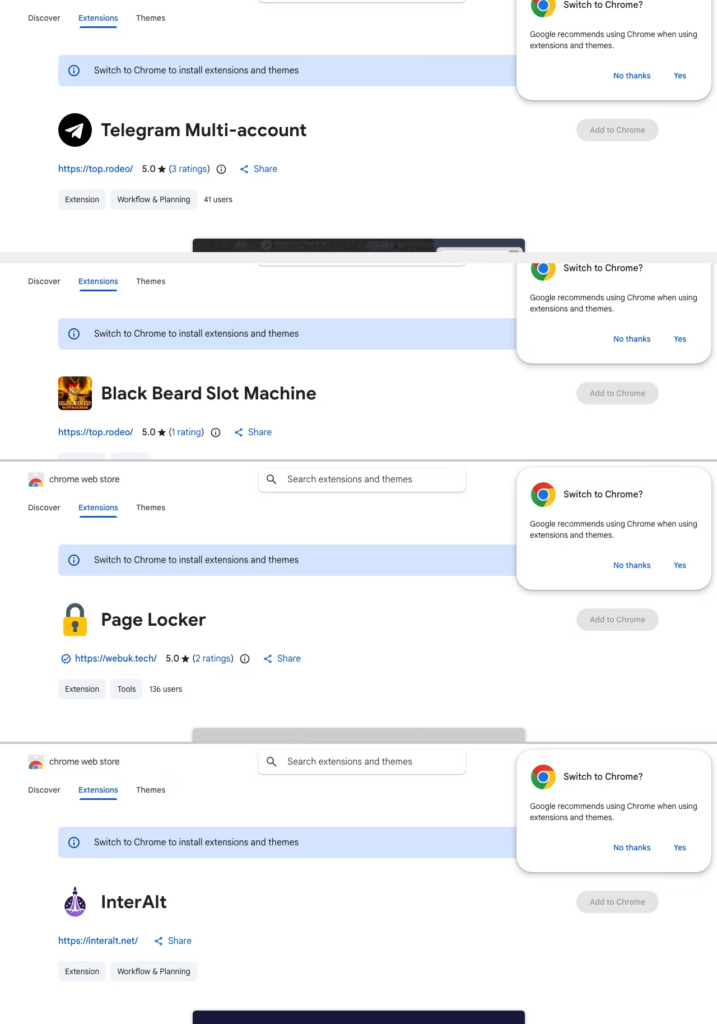

108 extensions chrome malveillantes publiées sous cinq identités de développeurs fictifs ont été découvertes en train d’exfiltrer des données utilisateurs vers un même serveur C2. Parmi elles : 54 volaient des identités Google via OAuth2, 45 ouvraient des URL arbitraires au démarrage du navigateur, et plusieurs ciblaient activement les sessions Telegram Web en les réexportant toutes les 15 secondes. Les noms d’éditeurs concernés : Yana Project, GameGen, SideGames, Rodeo Games, InterAlt.

Si vous avez installé une extension de l’un de ces comptes, supprimez-la maintenant et déconnectez-vous de toutes vos sessions Telegram Web depuis l’application mobile.

Pourquoi cette affaire est différente des campagnes habituelles

On voit régulièrement passer des alertes sur des extensions Chrome douteuses. La plupart du temps, il s’agit d’un ou deux add-ons isolés, souvent repérés rapidement, rarement coordonnés.

Là, c’est autre chose.

Ce qui rend cette campagne particulièrement préoccupante, c’est la cohérence de l’architecture derrière les 108 extensions. Même serveur backend (hébergé à l’adresse IP 144.126.135[.]238), même infrastructure C2, même logique de collecte mais cinq identités de développeurs distinctes pour brouiller les pistes. Les chercheurs de Socket, qui ont mené l’analyse, parlent d’une opération coordonnée, potentiellement structurée comme un malware-as-a-service : les données volées seraient accessibles à des acheteurs tiers, pas seulement exploitées par l’opérateur initial.

C’est là que ça devient sérieux. On ne parle plus d’un script opportuniste. On parle d’une infrastructure pensée pour durer.

Ce que les extensions faisaient réellement

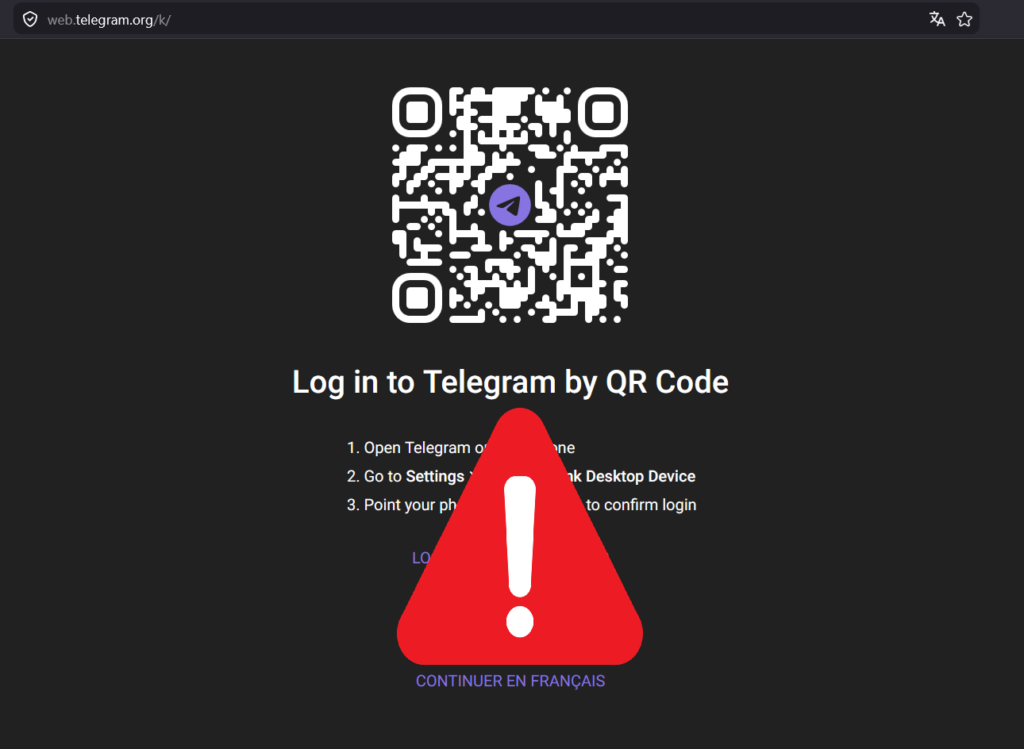

Le ciblage de Telegram : le vecteur le plus agressif

L’extension la plus dangereuse identifiée dans la campagne s’appelle Telegram Multi-account. Son comportement est chirurgical.

Toutes les 15 secondes, elle extrait le token de session Telegram Web actif depuis le navigateur, le transmet à un script de fond, puis l’envoie vers tg[.]cloudapi[.]stream/save_session.php – un serveur contrôlé par les attaquants. Ce domaine cloudapi[.]stream a été enregistré le 30 avril 2022. Il tourne depuis plus de trois ans, et ouais les attaques se préparent 🙂 !

Ce qui rend cette attaque particulièrement redoutable : elle ne nécessite ni mot de passe, ni contournement de la 2FA. Une session active, c’est un accès complet. L’extension peut en plus écraser le localStorage du navigateur avec des données de session fournies par l’attaquant ce qui revient à remplacer silencieusement votre session par celle de quelqu’un d’autre. Telegram continue de fonctionner normalement, sauf que vous n’êtes plus vraiment vous.

Une autre extension, Web Client for Telegram – Teleside (ID : mdcfennpfgkngnibjbpnpaafcjnhcjno), adopte une approche légèrement différente : elle injecte un script qui supprime les en-têtes de sécurité de Telegram avant que la page se charge, ouvrant la voie à l’exfiltration des sessions.

Le vol d’identité Google via OAuth2

54 des 108 extensions exploitent les flux de connexion OAuth2 de Google. L’objectif n’est pas de voler un access token et non ici c’est plus subtil que ça. Au moment où l’utilisateur clique sur « Se connecter avec Google », l’extension capture les données exposées par le flux : adresse e-mail, nom complet, URL de la photo de profil, et identifiant de compte Google.

En pratique, ces informations suffisent pour du profilage à long terme et, combinées à d’autres données, peuvent alimenter des attaques de phishing ciblé (spearphishing). L’extension Formula Rush Racing Game (ID : akebbllmckjphjiojeioooidhnddnplj) est citée explicitement pour ce comportement.

Les 45 backdoors silencieux

Moins spectaculaires mais tout aussi inquiétants : 45 extensions intègrent un backdoor universel qui ouvre des URL arbitraires à chaque démarrage du navigateur. Sans interaction utilisateur. Sans aucune notification. Un vecteur qui peut servir à charger des pages de phishing, à déclencher des téléchargements, ou tout simplement à maintenir une présence persistante sur la machine.

La manipulation des en-têtes de sécurité

Cinq des extensions utilisent l’API Chrome declarativeNetRequest , une API tout à fait légitime, pour supprimer les en-têtes de sécurité des sites cibles avant que le navigateur les charge. Les en-têtes concernés : Content Security Policy (CSP), X-Frame-Options, et CORS.

Le résultat : YouTube et TikTok se retrouvent exposés à l’injection de scripts et à l’affichage de superpositions publicitaires liées aux jeux d’argent. Pour l’utilisateur, ça ressemble à une pub bizarre. En coulisses, c’est une manipulation complète du rendu de la page.

L’anatomie de l’infrastructure C2

Tout converge vers un seul point : le serveur 144.126.135[.]238, associé au domaine cloudapi[.]stream. Ce backend centralisé reçoit les données exfiltrées par l’ensemble des 108 extensions, sessions Telegram, identités Google, données de navigation.

Cette centralisation est à la fois une force et un risque pour les attaquants. Une force parce qu’elle simplifie l’agrégation des données. Un risque parce qu’elle constitue un point d’identification unique pour les défenseurs. C’est d’ailleurs ce qui a permis à Socket de relier des extensions en apparence indépendantes à une même opération.

L’analyse du code source a également révélé des commentaires en langue russe (encore eux ? 🤣) dans plusieurs add-ons. C’est une piste, pas une certitude. Attribuer ce type d’opération sur la seule base de commentaires dans le code serait un peu facile donc pas de réel preuve à ce jour.

Le Chrome Web Store pas sécurisé ?

Il faut être honnête sur un point : le Chrome Web Store n’est pas un environnement hermétique. La révision automatisée de Google ne détecte pas systématiquement les comportements malveillants qui s’exécutent côté serveur ou qui utilisent des API légitimes à des fins détournées.

Dans cette campagne, les extensions fonctionnaient réellement. Elles faisaient ce qu’elles prétendaient faire, afficher un jeu, traduire du texte, gérer un sidebar Telegram. C’est précisément ce qui les rendait crédibles. La double fonctionnalité n’est pas un bug de l’analyse, c’est un élément central de la stratégie.

Au moment où Socket a soumis ses demandes de suppression au Chrome Web Store et à Google Safe Browsing, la majorité des extensions étaient encore disponibles. C’est un rappel que la vigilance ne peut pas reposer uniquement sur les plateformes.

Comment vérifier et nettoyer votre navigateur

Étape 1 – Vérifier les éditeurs installés

Ouvrez chrome://extensions et recherchez parmi vos extensions les noms d’éditeurs suivants :

- Yana Project

- GameGen

- SideGames

- Rodeo Games

- InterAlt

Si l’un d’eux apparaît, supprimez l’extension immédiatement.

Étape 2 – Déconnexion Telegram Web

Depuis l’application mobile Telegram : Paramètres → Appareils → Terminer toutes les autres sessions. Cela invalide tous les tokens de session Web actifs, y compris ceux qui auraient pu être volés.

Étape 3 – Audit des autorisations Google

Rendez-vous sur myaccount.google.com/permissions et révoquez les autorisations des applications non reconnues. Les extensions ayant exploité OAuth2 peuvent y apparaître comme des applications tierces.

Étape 4 – Surveiller l’activité des comptes

Pour Google : vérifiez les connexions récentes dans la section Sécurité de votre compte. Pour Telegram : activez les notifications de connexion sur nouveaux appareils si ce n’est pas déjà fait.

Bonnes pratiques pour limiter la surface d’attaque

Bon du coups, vous allez me demander comment on évite au maximum de se faire avoir. Pas de solution miracle, juste du bon sens.

Minimiser le nombre d’extensions installées est probablement la mesure la plus efficace. Chaque add-on représente une surface d’attaque supplémentaire, quelle que soit sa réputation.

Pour les environnements professionnels, la politique de groupe Chrome (ExtensionInstallAllowlist) permet de restreindre les extensions autorisées à une liste blanche. C’est contraignant, mais c’est l’une des rares défenses réellement efficaces contre ce type de campagne.

Les utilisateurs qui tiennent à garder plusieurs extensions ont intérêt à utiliser des profils Chrome séparés : un profil pour la navigation courante, un autre pour les services sensibles (banque, messagerie professionnelle). Ça ne bloque pas une extension malveillante, mais ça limite le rayon d’explosion si l’une d’elles se retourne.

Pour Telegram spécifiquement : éviter d’utiliser Telegram Web comme interface principale réduit significativement l’exposition. Les clients desktop natifs ne partagent pas le même espace de session que le navigateur.

Et voilà, rien de bien méchant ou complexe à mettre en place pour ce protéger.

Cette campagne est un rappel que la menace sur les navigateurs n’est pas théorique. 108 extensions, une infrastructure partagée, cinq fausses identités, et plusieurs milliers d’utilisateurs dont les sessions Telegram ont peut-être été remplacées à leur insu. La sophistication n’était pas dans la technique elle-même, l’API declarativeNetRequest est documentée publiquement, mais dans l’organisation : des extensions qui fonctionnent vraiment, une façade crédible, et un backend qui agrège silencieusement.

Ce qui me préoccupe davantage que la campagne en elle-même, c’est ce qu’elle révèle sur nos habitudes. On installe des extensions pour gagner quelques secondes de confort. On ne relit pas les permissions. On ne surveille pas ce que le code fait réellement une fois en mémoire.

La réduction de la surface d’attaque passe par moins d’extensions, pas par de meilleures extensions !

FAQ – Questions fréquentes sur cette campagne

Au moment où Socket a publié son analyse, la majorité des 108 extensions étaient encore disponibles malgré les demandes de suppression soumises à la fois au Chrome Web Store et à Google Safe Browsing.

Leur statut actuel a peut-être évolué, mais cette présence prolongée illustre concrètement les limites du processus de révision automatisé de Google. Ce n’est pas la première fois que des extensions malveillantes survivent plusieurs jours, parfois semaines, après signalement.

chrome://extensions et supprimez toute extension des éditeurs listés.

Ça dépend de l’extension installée. Si vous avez utilisé Telegram Web avec l’extension Telegram Multi-account active, votre session a très probablement été exfiltrée, le token était envoyé vers un serveur attaquant toutes les 15 secondes.

Pour les extensions ciblant Google via OAuth2 : aucun access token n’a été volé, mais votre email, nom complet, photo de profil et identifiant Google ont été captés au moment du clic sur « Se connecter ». Ces données permettent du profilage et du spearphishing ciblé.

myaccount.google.com/permissions.

L’analyse de Socket s’est appuyée sur trois marqueurs convergents : toutes les extensions routaient leurs données vers le même serveur C2 (144.126.135[.]238 / domaine cloudapi[.]stream), partageaient des structures de code identiques, et contenaient des commentaires en langue russe dans plusieurs add-ons.

Malgré cinq identités d’éditeurs distinctes, une tentative évidente de segmenter la surface d’exposition, le backend centralisé a trahi l’unicité de l’opération. C’est un classique : les opérateurs soignent la façade mais mutualisent l’infrastructure pour réduire les coûts.

L’identité réelle des opérateurs reste inconnue. Les commentaires en russe sont une piste, pas une attribution. Tirer des conclusions fermes sur cette seule base serait méthodologiquement fragile.

Non. Les avis sur le Chrome Web Store ne font l’objet d’aucune vérification technique du comportement de l’extension. Une add-on peut accumuler des notes positives tout en exécutant du code malveillant en arrière-plan, précisément parce qu’elle fonctionne vraiment.

Dans cette campagne, c’est exactement ce qui s’est passé : les extensions livraient leur fonctionnalité promise (jeu, traduction, sidebar Telegram) tout en opérant silencieusement. L’utilisateur n’avait aucune raison de se méfier.

Les chercheurs de Socket suggèrent que l’infrastructure mise en place ne sert pas seulement les opérateurs eux-mêmes. Elle serait structurée pour permettre à des tiers d’acheter un accès aux données collectées, sessions Telegram actives, identités Google, comme on souscrirait à un service.

Ce modèle économique rend les campagnes bien plus rentables et donc persistantes. L’opérateur n’a pas besoin d’exploiter directement chaque compte volé : il monétise l’accès en gros. C’est ce qui explique l’investissement dans une infrastructure C2 solide, enregistrée depuis 2022, et la variété des vecteurs d’attaque couverts.

En pratique, une session Telegram volée peut être revendue à un acteur qui cherche à prendre le contrôle d’un compte pour de l’arnaque, du chantage, ou de la compromission d’entreprise via un employé.

Si l’article vous a plu et si vous aimez mon travail, vous pouvez faire un don en suivant ce lien :