Ouaf Ouaf 🐶 vous dites ? Non, rien à voir bien évidemment ! WAF et Ouaf se prononcent de la même façon et pourtant l’un est la douce mélodie de l’animal préféré des Français (constat basé sur aucune étude) et de l’autre un acronyme un peu barbare qui est pourtant derrière une technologie très utile.

WAF ou plutôt, Web Application Firewall soit pare-feu d’application Web en français, est en fait un outil de sécurité.

Il permet de surveiller, filtrer et bloquer les paquets de données entrants et sortants au même titre qu’un firewall classique. Les WAF se sont en fait spécialisés dans les applications Web et ils ne font que ça. Les WAF peuvent être basés sur l’hôte, le réseau ou le cloud et sont généralement déployés devant un ou plusieurs site Web. Les WAF inspectent chaque paquet et décortiquent principalement la couche application (couche 7 du modèle OSI) selon des règles pour filtrer le trafic suspect ou dangereux.

Le fonctionnement du WAF

Les WAF sont déployés en tant que périphériques matériels, logiciels ou via le cloud, et fonctionnent avec un ensemble spécifique de règles appelées politiques. Ces politiques indiquent au pare-feu WAF quelles vulnérabilités/comportement du trafic rechercher et surtout quelle action réaliser en cas de détection de vulnérabilités.

Ainsi, sur la base de ces politiques, le WAF continuera à analyser les applications Web et les requêtes GET et POST qu’il reçoit pour identifier et filtrer les activités et requêtes malveillantes. La chose importante à noter est que les WAF analysent non seulement les en-têtes, mais le contenu de tous les paquets pour bloquer les requêtes illégitimes et les meilleurs WAF défient même les requêtes pour faire prouver à l’acteur qu’il est humain et non un bot.

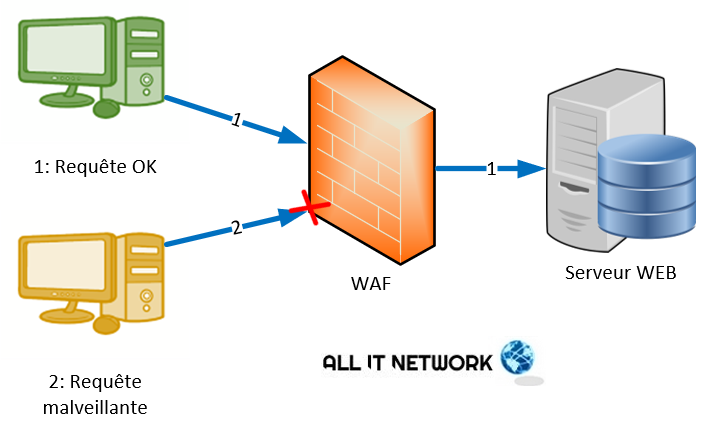

Dans le schéma ci-dessous, vous pouvez visualiser le fonctionnement d’un WAF.

- La requête 1, qui est une requête valide, va être interceptée par le WAF et analysée comme étant valide en fonction des règles configurées sur ce dernier. La requête va donc continuer son chemin jusqu’à votre serveur WEB.

- La requête 2, qui est une requête malveillante, va être interceptée par le WAF et analysée comme étant malveillante. Le WAF va donc bloquer la requête et celle-ci n’arrivera pas sur votre serveur WEB.

Les WAF peuvent même aller plus loin en détectant automatiquement de nouvelles failles dans votre application web et ainsi empêcher automatiquement les attaquants de trouver ces failles.

Un pare-feu d’application Web est généralement configuré selon trois modèles de sécurité de base. Ces modèles sont :

- Modèle de liste blanche : Le WAF est configuré pour autoriser uniquement le trafic approuvé par votre configuration. Ce modèle convient à une utilisation sur des réseaux qui sont utilisés par un groupe limité d’utilisateurs afin de pouvoir garder la maitrise des approbations.

- Modèle de liste noire : Le WAF est configuré pour empêcher les vulnérabilités connues, les signatures d’attaque et les acteurs malveillants d’accéder à l’application Web en utilisant des signatures prédéfinies. Par exemple, si certaines adresses IP envoient plus de requêtes que d’habitude, le WAF de liste noire peut sécuriser l’application contre une attaque DDoS. Ce modèle de sécurité est adapté aux applications Web rendues accessibles sur Internet, car les demandes légitimes peuvent également provenir de machines clientes inconnues.

- Modèle hybride : Le WAF est configuré pour intégrer des méthodes de liste blanche et de liste noire en fonction des besoins spécifiques de l’application.

Les 3 types d’installation WAF

Il existe trois types d’installation différente que vous pouvez choisir pour mettre en place un WAF :

-

WAF basé sur le cloud : C’est l’offre la plus simple à mettre en place, et généralement moins cher en tout cas sur le coût d’investissement initial. Avec cette solution, vous aurez un WAF qui s’adaptera à vos besoins, bref vous retrouvez les avantages et les inconvénients du Cloud 🙂

-

WAF basé sur l’hôte : C’est un WAF logiciel qui s’intègre directement sur un serveur. Il est moins cher que ceux basés sur le matériel. Par contre, les logiciels WAF sont consommateurs de ressource et donc moins optimisés.

-

WAF basé sur le réseau : Les WAF basés sur le réseau sont généralement matériels et offrent des avantages de réduction de la latence en raison de l’installation locale et physique. C’est la plus onéreuse des solutions mais la plus efficace !

J’espère que cet article vous aura permis de comprendre l’utilité d’un WAF ! Vous pouvez retrouver d’autres articles sur les firewalls en suivant ce lien. Si l’article vous a plu et si vous aimez mon travail, vous pouvez faire un don en suivant ce lien :

Vous pouvez aussi me suivre sur les réseaux et partager mon travail :